ZeroDay ischool 澔學學習股份有限公司 打卡系統使用前端驗證

資安通報

透過滲透測試學校的大卡系統找出資安漏洞(有跟學校報備過)

漏洞基本資訊

- ZDID: ZD-2025-00399

- 通報者: Ray115 (Ray)

- 風險等級: 高

- 漏洞類型: 資訊洩漏 (Information Leakage)

- CWE分類: CWE-200: Information Exposure

- 處理狀態: 公開

- 最後更新: 2025/07/11

影響系統

- 廠商: ischool 澔學學習股份有限公司

- 系統: 打卡系統

- 相關網址:

漏洞描述

此打卡系統支援多種驗證方式,包括:

- 藍牙驗證

- QR Code驗證

- 數字驗證碼驗證

然而,所有驗證方式都使用前端的uuid進行驗證,讓攻擊者可以在任何時間地點進行打卡。

漏洞發掘過程

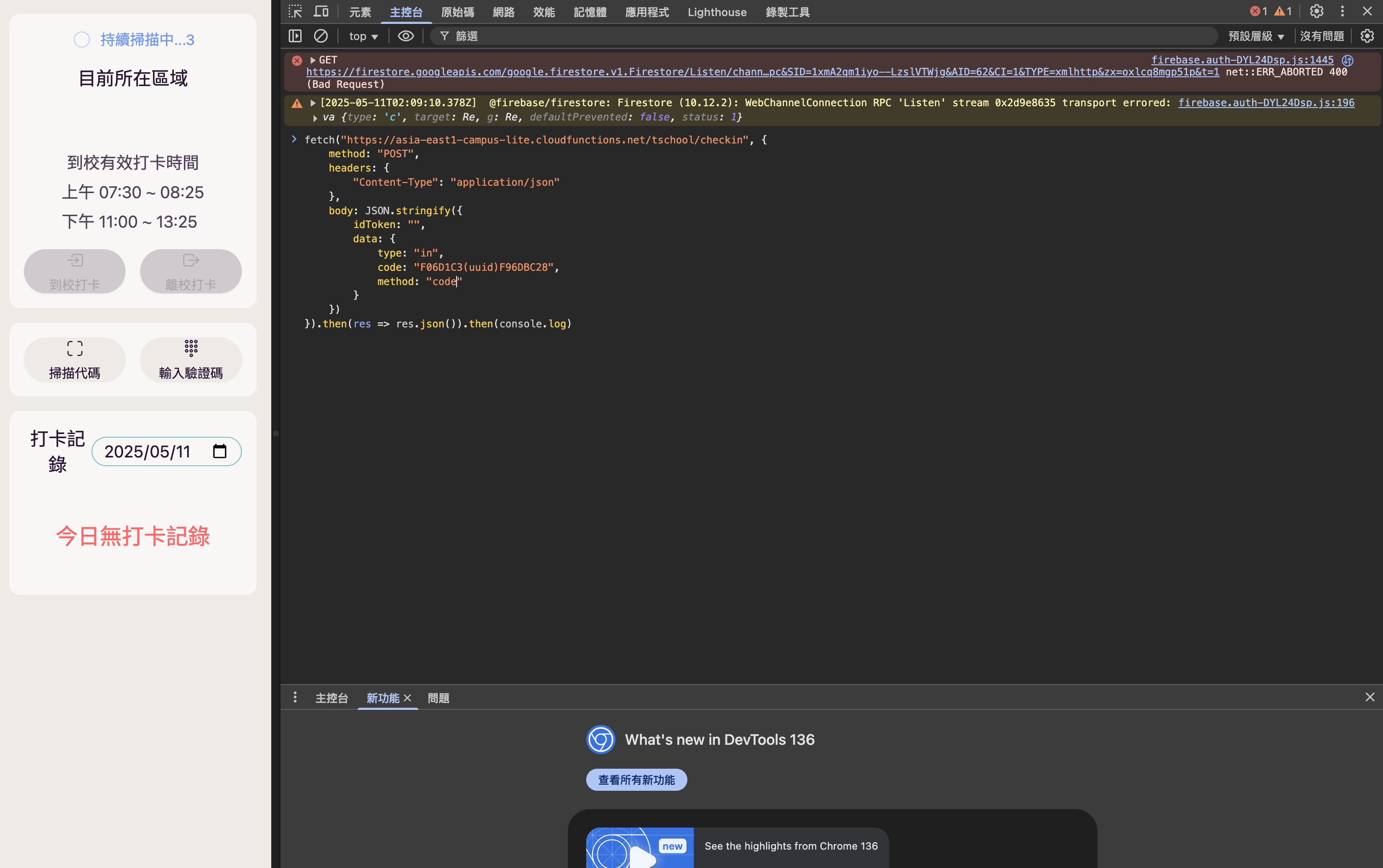

資訊洩漏發現: 當系統檢測到錯誤的打卡碼時,會輸出使用者的 idToken

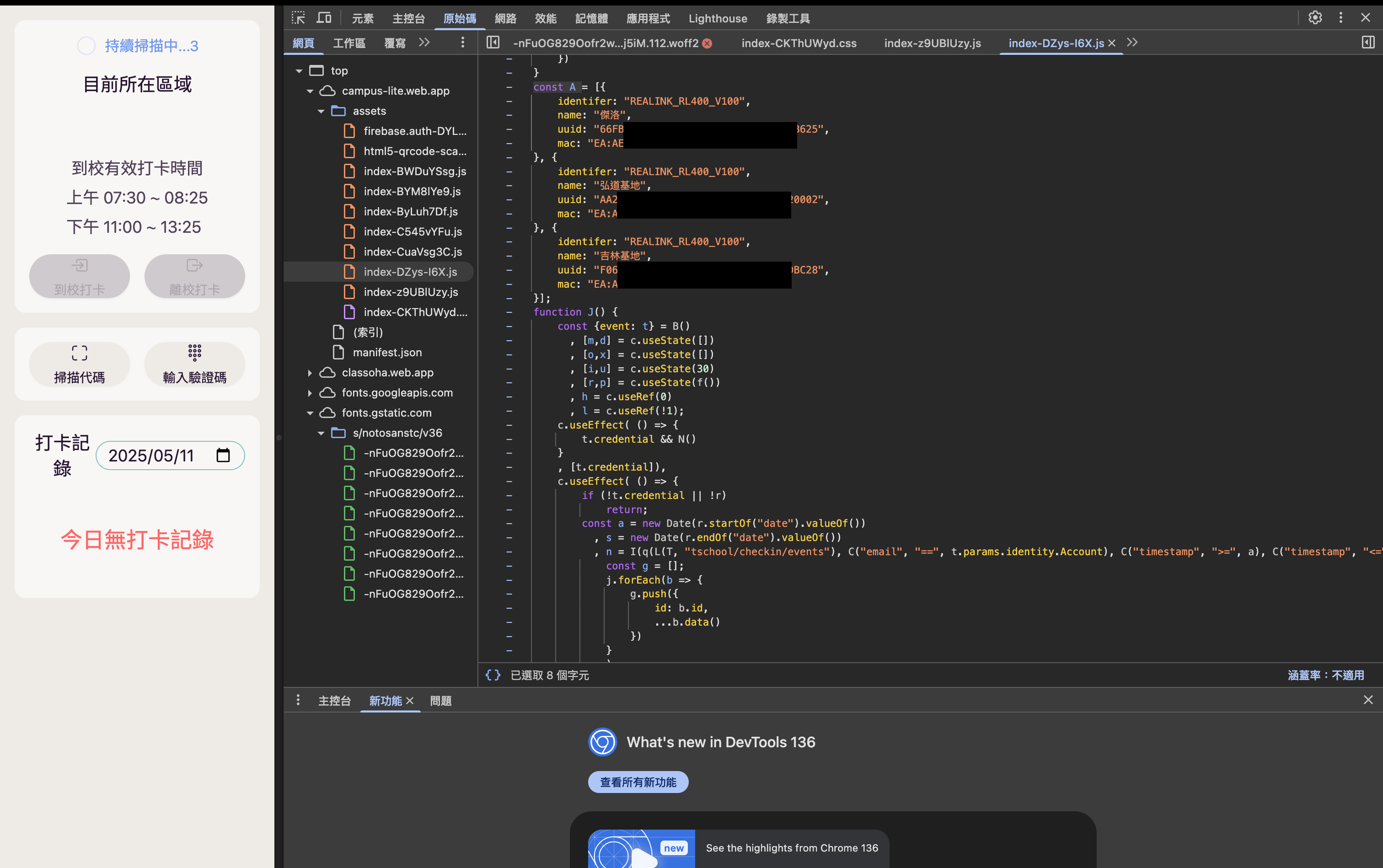

前端分析: 分析前端 JavaScript 檔案後,發現所有驗證方式都是使用

const A裡面的 uuid 進行驗證攻擊流程:

- 透過輸入錯誤的打卡碼來獲得使用者的 idToken

- 從前端 JavaScript 中取得 uuid

- 利用獲得的資訊進行非法打卡

安全風險

- 攻擊者可以繞過地理位置限制

- 可在任意時間進行偽造打卡

- 嚴重影響考勤系統的可信度

修補建議

- 改用後端驗證機制

- 實作動態uuid系統

- 避免在前端暴露驗證相關的敏感資訊

- 加強伺服器端的驗證邏輯

本報告已於ZeroDay平台公開,旨在提升資安意識與技術交流。